Apple strammer endnu en skrue i macOS 26.4: Terminal kan nu advare – og i nogle tilfælde blokere – når du forsøger at indsætte kommandoer, der ligner noget, svindlere typisk bruger som genvej til at overtage en Mac.

Det lyder småt, men det rammer et af de mest misbrugte angrebsmønstre: “Kopiér det her ind i Terminal, så fikser vi det.” Når først du gør det, er du ofte et par linjer fra at give fra dig nøglerne.

Hvad Apple har ændret i Terminal

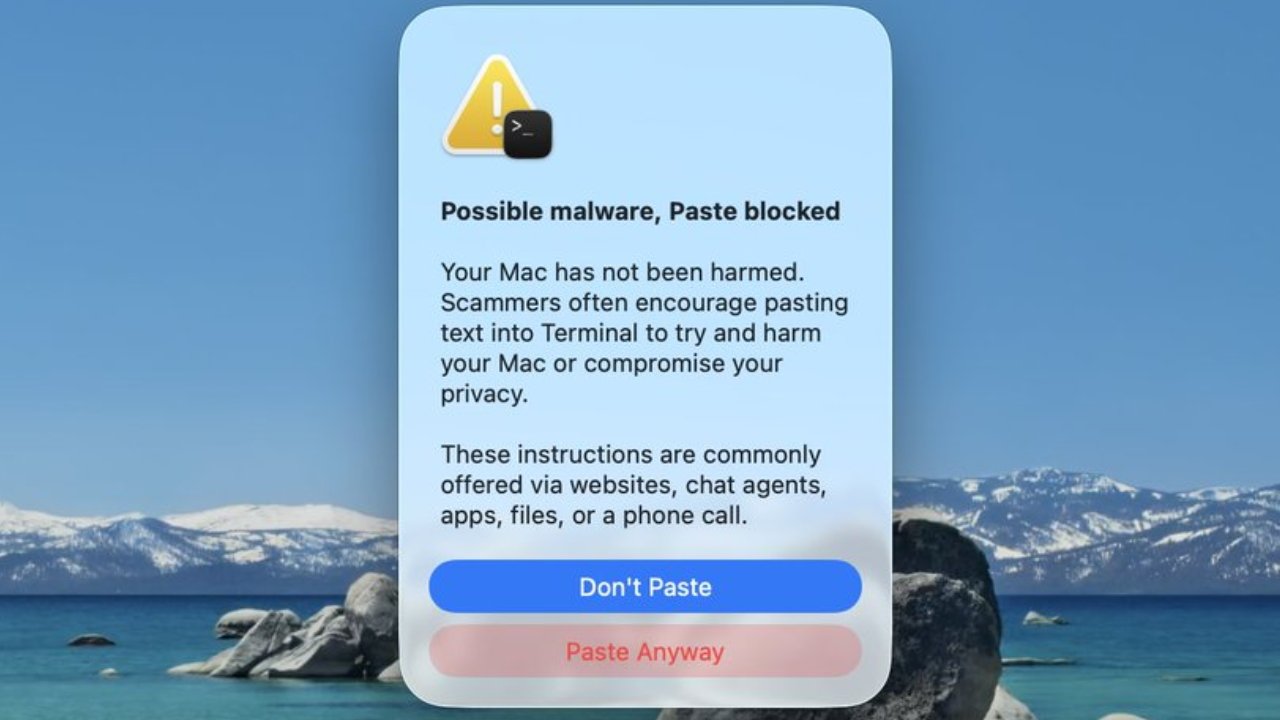

I macOS 26.4 viser Terminal en dialog, når en bruger forsøger at indsætte en mistænkelig kommando. Budskabet er direkte: det kan være malware, og indsæt er blokeret – med mulighed for både at stoppe eller fortsætte alligevel.

Det vigtige er ikke selve popuppen, men at Apple nu forsøger at gribe ind i det øjeblik, hvor mange scams lykkes: lige før brugeren trykker Enter.

Hvorfor Terminal er en favorit hos svindlere

Terminal er for de fleste Mac-ejere et sted, de aldrig besøger. For power-brugere er det et værktøj, der kan automatisere, diagnosticere og tilpasse systemet på få sekunder. Præcis derfor er det også attraktivt for angribere.

Terminal-kommandoer kan:

• ændre systemindstillinger, netværk og adgangsrettigheder

• hente og køre scripts fra nettet

• manipulere med filer og services, uden at en klassisk app-installation er nødvendig

Og mens macOS har stærke lag som Gatekeeper, notarization og sandboxing, er Terminal i praksis en “direkte kanal” til systemet – så længe brugeren selv er den, der udfører handlingen.

Det konkrete problem: “paste-to-pwn”

Den typiske support-svindel eller “hjælp”-tråd på sociale medier fungerer næsten altid med samme opskrift: brugeren presses til hurtig handling, får en tekstblok, og bliver bedt om at indsætte den i Terminal. Det kan være alt fra at installere en “fjernsupport”-agent til at slå sikkerhedsfeatures fra eller tilføje vedvarende adgang.

Det er ikke nødvendigvis avanceret malware. Det er ofte bare effektiv social engineering pakket ind som en løsning.

Hvad vi stadig ikke ved

Apple har ikke offentliggjort præcis, hvilke mønstre Terminal leder efter, eller hvor aggressivt det nye filter er. Det efterlader tre åbne spørgsmål:

• Hvor præcis er detektionen – rammer den virkelige angreb, eller risikerer den falske positiver ved legitime workflows?

• Hvad tæller som “mistænkeligt”: bestemte kommandoer, obfuscation, downloads via curl/wget, base64, eller noget helt femte?

• Kan angribere hurtigt omgå det ved at splitte kommandoer op, ændre syntaks eller bruge alternative værktøjer?

Med andre ord: det her kan blive en effektiv bump på vejen – men ikke en mur.

Min vurdering

Det mest interessante her er, at Apple flytter sikkerhedsfokus fra “blokér ukendte apps” til “beskyt brugeren mod at gøre det farlige selv”. Det er en mere realistisk trusselsmodel i 2026, hvor scams og fjernstyrings-angreb fylder langt mere end klassiske virusudbrud.

Dialogen løser ikke de dårlige beslutninger, men den giver et friktionspunkt. Og friktion er undervurderet i sikkerhed: selv et ekstra klik kan være nok til, at en bruger stopper op, læser teksten og tænker “vent lige…”.

For power-brugere kan det blive en mindre irritation, hvis advarslen udløses af helt almindelige kommandoer. Men Apples valg om at tilbyde “Paste Anyway” peger på en balanceret tilgang: advarsel frem for lås.

💡Pro TipHvis nogen beder dig køre en Terminal-kommando, så kopér den først ind i Noter og kig efter “curl | sh”, base64-tekst eller kommandoer med sudo—det er de tre mest almindelige røde flag ved Mac-svindel.

Hvad du skal holde øje med nu

Det afgørende bliver, om Apple udruller samme type indsæt-beskyttelse bredere: i andre terminal-emulatorer, i Script Editor/Automator-lignende flows eller via systemniveau-beskyttelser for kommandoer, der downloader og eksekverer kode.

Indtil videre er macOS 26.4’s Terminal-advarsel et lille, men klogt skridt: den adresserer en moderne svindeltype på det tidspunkt, hvor den faktisk virker.